Table des matières

Qu'est-ce que BV: Dropper-R?

BV: compte-gouttes est un type de bot malware qui permet à un pirate de prendre le contrôle de l'ordinateur affecté. Une fois que BV: Dropper-R a pris le contrôle de votre système, il peut effectuer une variété de tâches automatisées qui peuvent afficher des messages étranges, ralentir votre système ou même le planter. Avec BV: Dropper-R, un hacker peut voler vos informations confidentielles en envoyant du spam, en refusant certains services sur Internet et même en commettant une "fraude au clic".

BV: Dropper-R est généralement créé pour ne pas compromettre un seul ordinateur, mais pour infecter des millions de périphériques. Les bergers utilisent souvent BV: Dropper-R sur des ordinateurs via un virus de cheval de Troie. La stratégie exige généralement que les utilisateurs infectent leurs propres systèmes en ouvrant des pièces jointes, en cliquant sur des fenêtres publicitaires intempestives ou en téléchargeant des logiciels dangereux à partir d'un site Web. Une fois les périphériques infectés BV: Dropper-R est alors libre d’accéder à des informations personnelles, de les modifier, d’attaquer d’autres ordinateurs et de commettre d’autres crimes.

BV plus complexe: Dropper-R peut même propager, détecter et infecter automatiquement des appareils. Ces robots autonomes effectuent des missions de recherche et d'infection et recherchent en permanence sur Internet des dispositifs vulnérables connectés à Internet, sans mettre à jour le système d'exploitation ni le logiciel antivirus.

BV: Dropper-R est difficile à détecter. Il consomme peu de puissance informatique pour ne pas interférer avec les fonctions normales de l'appareil et en avertir l'utilisateur. BV: Dropper-R plus avancé sont même conçus pour mettre à jour leur comportement afin d’empêcher leur détection par un logiciel de cybersécurité. Les utilisateurs ne savent pas que le périphérique connecté est contrôlé par des cybercriminels. Pire encore, le design de BV: Dropper-R évolue constamment, rendant les nouvelles versions plus difficiles à trouver.

BV: Dropper-R met du temps à se développer. Beaucoup d'entre eux vont dormir dans des appareils en attendant que le botmaster leur demande d'agir en cas d'attaque DDoS ou de répandre du spam.

BV: Dropper-R Détails

- Nom du bot: BV: compte-gouttes

- Niveau de risque: Moyenne

- Date découverte: 26/04/2013

- Longueur du fichier: Inconnu

- Sous-type: Drp

- Catégorie: Bots

Que sont les Bots?

Les bots (abréviations de robots) sont également appelés spiders, crawlers et robots Web. Bien qu'ils puissent être utilisés pour des tâches récurrentes telles que l'indexation d'un moteur de recherche, ils se présentent souvent sous la forme de logiciels malveillants. Un logiciel malveillant est utilisé pour prendre le contrôle total d'un ordinateur.

L'une des «bonnes» applications typiques d'un bot est la collecte d'informations. Les robots habillés comme ça sont appelés "b crawlers". Une autre «bonne» application est l'interaction automatique avec la messagerie instantanée, le chat relais instantané ou diverses autres interfaces Web. L'interaction dynamique avec les sites Web est une autre façon d'utiliser les robots à des fins positives.

Les robots malveillants sont définis comme des logiciels malveillants auto-produits qui infectent leur hôte et se reconnectent à un ou plusieurs serveurs centraux. Le serveur sert de «centre de commande et de contrôle» pour un botnet ou un réseau d'ordinateurs vulnérables et de dispositifs similaires. Les robots malveillants ont la "capacité de se propager comme des vers" et peuvent également:

- Recueillir des mots de passe

- Mémoriser les frappes sur le clavier

- Obtenir des informations financières

- Envoi de spam

- Capture et analyse des emballages

- Lancer des attaques DoS

- Ouvrez les portes arrière de l'ordinateur infecté.

- Utilisez des portes dérobées ouvertes par des virus et des vers.

Les bots sont généralement utilisés pour infecter un grand nombre d'ordinateurs. Ces ordinateurs forment un «botnet» ou réseau de robots.

Comment BV: Dropper-R est-il arrivé sur mon PC?

Comme d'autres logiciels malveillants, les robots sont souvent téléchargés accidentellement sur un ordinateur par courrier électronique, des messages de phishing invitant le destinataire à cliquer sur un lien ou des messages de réseaux sociaux tentant de télécharger une image ou de cliquer sur un lien.

Les programmes malveillants avancés atteignent généralement un ordinateur ou un réseau via les canaux de distribution suivants:

- Téléchargement indésirable de logiciels sur Internet

- E-mails non sollicités - Pièces jointes non sollicitées ou liens intégrés dans l'e-mail

- Support physique - Support intégré ou amovible tel que clé USB

- Auto-propagation - capacité des logiciels malveillants à se déplacer d’un ordinateur à un autre ou d’un réseau à un autre et à se propager.

Les symptômes de BV: Dropper-R?

Les principaux symptômes des infections à BV: Dropper-R sont:

- L'ordinateur se comporte étrangement

- Démarrage lent, arrêt et performance

- Utilisation excessive du processeur

- Les raccourcis vers les fichiers et les dossiers sont affichés.

- Modifier les paramètres par défaut du moteur de recherche et de la page d'accueil de votre navigateur

- Courriels non sollicités qui apparaissent constamment dans votre boîte de réception.

- Les spams envoyés depuis votre boîte de réception à votre insu.

- Les nouveaux programmes et fichiers sont automatiquement ajoutés.

- Des pop-ups inattendues apparaissent dans vos navigateurs.

- Les paramètres de l'antivirus et du pare-feu sont automatiquement modifiés.

Comment supprimer BV: Dropper-R de votre PC?

Si vous soupçonnez une infection, suivez les étapes suivantes pour savoir ce qui se passe:

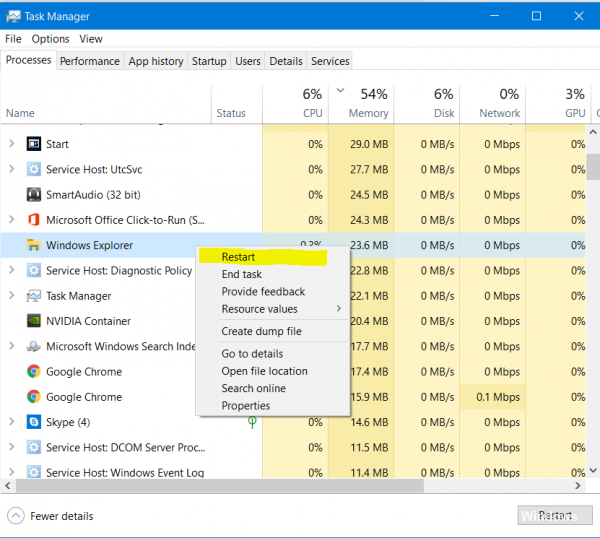

Utilisez le Gestionnaire des tâches Windows, ou plutôt l'Explorateur de processus sysinternal, pour rechercher des applications qui semblent ne pas appartenir ou qui semblent consommer une grande quantité de ressources système. Il est fort probable que vous ne trouviez pas directement de bot de cette manière, mais les informations fournies par votre système peuvent vous aider à progresser dans la bonne direction.

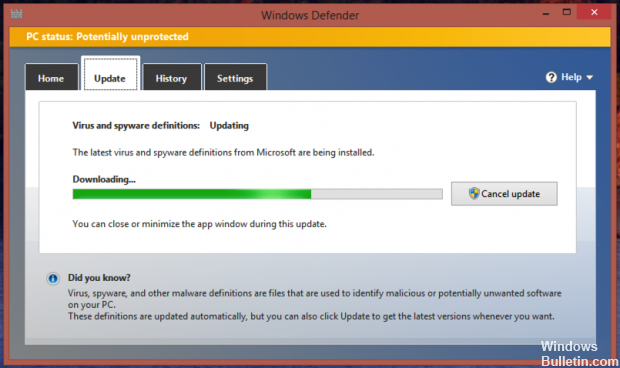

Votre prochaine étape (aussi évident que cela puisse paraître) consiste à vérifier que votre système contient les dernières signatures antivirus. Je recommande également fortement d'utiliser des outils anti-rootkit. Encore une fois, ce n’est pas une solution garantie, mais vous devez le faire quand même. Si vous trouvez un bot ou un programme malveillant associé à cette étape, vous pourrez peut-être supprimer le code à l'aide de l'outil approprié. Cependant, comme pour les rootkits, le seul moyen crucial de supprimer un bot de votre système est de le sauvegarder, de le reformater et de le recharger.

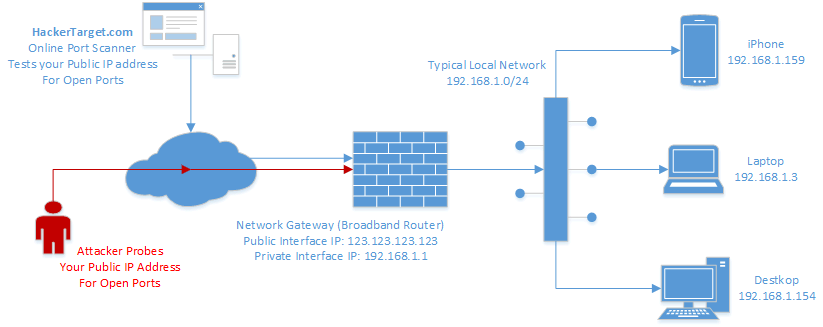

Puis analysez vos systèmes pour les ports ouverts et les vulnérabilités. Vous pouvez faire d'une pierre deux coups en utilisant un scanner de vulnérabilité qui vous indique quels ports sont ouverts et quelles sont les vulnérabilités existantes. En outre, vous pouvez utiliser un scanner de vulnérabilités comme mesure préventive et préventive lors de vos analyses de sécurité en cours. Veillez à analyser tous vos systèmes - serveurs, stations de travail, etc. - à la recherche de virus. Tout hôte Windows est un jeu juste pour une infection de bot.

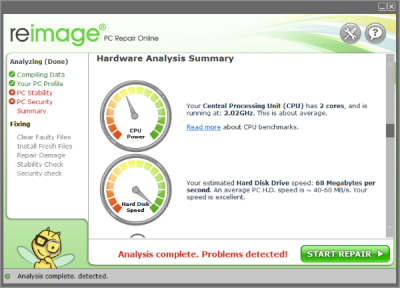

Comment réparer et supprimer BV: Dropper-R

Vous pouvez télécharger cet outil à partir de la page de téléchargement officielle. L'installation est assez courante et simple. Une fois installé, vous devrez l'exécuter. L'outil analyse automatiquement votre ordinateur et affiche les erreurs, les virus, les logiciels malveillants et les problèmes pertinents qui doivent être résolus. L'analyse complète prend un peu plus de temps, mais offre une couverture et une sécurité complètes. Les résultats de l'analyse sont très détaillés et vous pouvez déterminer quelle partie de votre ordinateur ralentit.

Voici les domaines ou les choses qui sont diagnostiqués au cours du processus:

- Configuration système et matérielle

- Stabilité du PC

- Sécurité Informatique

- analyse du registre

- Analyse des dossiers temporaires

Après avoir examiné les résultats de l’analyse, il est temps de commencer le dépannage. Tout ce que vous avez à faire est de cliquer sur le bouton Démarrer la réparation et votre travail est terminé. Reimage corrige les problèmes qui surviennent avec les prescripteurs et effectue une autre analyse approfondie pour résoudre d'autres problèmes.

Résumé

Le seul moyen d'éviter les robots malveillants est de ne pas cliquer sur les liens provenant de sources en lesquelles vous n'avez pas entièrement confiance. Cela inclut les téléchargements par courrier électronique ou les liens fournis par courrier électronique ou par les sites de médias sociaux.

Assurez-vous que votre système est toujours à jour et que votre programme antivirus s’efforce de vous fournir, ainsi que votre famille et vos amis, une protection supplémentaire.