内容

BV:BackDoor-Cとは何ですか?

BV:バックドアC は、ハッカーが影響を受けるコンピューターを制御できるようにするボットマルウェアの一種です。 BV:BackDoor-Cがシステムを制御すると、さまざまな自動化されたタスクを実行して、奇妙なメッセージを表示したり、システムの速度を低下させたり、システムをクラッシュさせたりすることができます。 BV:BackDoor-Cを使用すると、ハッカーはスパムを送信したり、インターネット上の特定のサービスを拒否したり、「クリック詐欺」を犯したりして、機密情報を盗むことができます。

BV:BackDoor-Cは通常、1台のコンピュータを危険にさらすことなく、何百万ものデバイスを感染させるために作成されています。 ボットシェパードは、トロイの木馬ウイルスを介してコンピュータでBV:BackDoor-Cをよく使用します。 この戦略では通常、電子メールの添付ファイルを開いたり、悪質なポップアップをクリックしたり、Webサイトから危険なソフトウェアをダウンロードしたりして、自分のシステムに感染する必要があります。 デバイスが感染すると、BackDoor-Cは自由に個人情報にアクセスし変更したり、他のコンピュータを攻撃したり、その他の犯罪を犯したりします。

より複雑なBV:BackDoor-Cは、機器を拡散させ、見つけ出し、自動的に感染させることさえ可能です。 これらの自律型ロボットは、検索と感染のミッションを実行し、オペレーティングシステムやウイルス対策ソフトウェアを更新することなく、インターネットに接続された脆弱なデバイスをインターネットから常に検索します。

BV:BackDoor-Cは検出が難しいです。 デバイスの通常の機能を妨げず、ユーザーに警告しないようにするために、計算能力はほとんど消費されません。 より高度なBV:BackDoor-Cは、サイバーセキュリティソフトウェアによる検知を防ぐために、動作を更新するようにさえ設計されています。 ユーザーは、接続されているデバイスがサイバー犯罪者によって制御されていることを知りません。 さらに悪いことに、BV:BackDoor-Cの設計は絶えず進化しており、新しいバージョンを見つけるのがより困難になっています。

BV:BackDoor-Cは成長するのに時間がかかる。 それらの多くは、DDoS攻撃の場合にボットマスターが対策を講じるように要求するか、スパムを拡散させるのを待つデバイスで眠ります。

BV:バックドアC詳細

- ボット名: BV:バックドアC

- リスクレベル: M

- 発見日: 07/03/2013

- ファイル長 未知の

- サブタイプ:Drp

- カテゴリー:ボット

ボットとは

ボット(ロボットの略)は、クモ、クローラ、Webロボットとも呼ばれます。 これらは検索エンジンのインデックス作成などの定期的な作業に使用できますが、多くの場合マルウェアの形式です。 マルウェアは、コンピュータを完全に制御するために使用されます。

ボットに典型的な「優れた」アプリケーションのXNUMXつは、情報の収集です。 このような格好のボットは「bクローラー」と呼ばれます。 もうXNUMXつの「優れた」アプリケーションは、インスタントメッセージング、インスタントリレーチャット、またはその他のさまざまなWebインターフェイスとの自動対話です。 ウェブサイトとの動的な相互作用は、ロボットを前向きな目的で使用するもうXNUMXつの方法です。

悪意のあるロボットは、ホストに感染し、XNUMXつ以上の中央サーバーに再接続する自己生成マルウェアとして定義されます。 サーバーは、脆弱なコンピューターや同様のデバイスのボットネットまたはネットワークの「コマンドアンドコントロールセンター」として機能します。 悪意のあるロボットには「ワームのように広がる能力」があり、次のこともできます。

- パスワードを集める

- キーボードのキーストロークを記憶する

- 財務情報を入手する

- フォワードスパム

- 包装の捕獲と分析

- DoS攻撃を仕掛ける

- 感染したコンピュータのバックドアを開きます。

- ウイルスやワームによって開かれたバックドアを使用してください。

ボットは通常、多数のコンピューターに感染するために使用されます。 これらのコンピューターは、「ボットネット」またはボットネットワークを形成します。

BV:BackDoor-Cはどのように私のPCに入りましたか?

他のマルウェアと同様に、ボットは誤って電子メール、リンクをクリックするように受信者に依頼するフィッシングメッセージ、または画像をダウンロードしてリンクをクリックするように試みるソーシャルメディアメッセージによってコンピュータにダウンロードされます。

高度なマルウェアは通常、次の流通経路を通じてコンピュータまたはネットワークに到達します。

- インターネットからのコンピュータソフトウェアの不要なダウンロード

- 迷惑メール - 迷惑な添付ファイルまたは電子メールに埋め込まれたリンク

- 物理メディア - USBメモリなどの内蔵またはリムーバブルメディア

- 自己増殖 - マルウェアが1つのコンピュータから別のコンピュータへ、またはあるネットワークから別のネットワークへと移動し、その結果自分自身を拡散させる能力。

BVの症状:BackDoor-C?

BV:BackDoor-C感染の主な症状は以下のとおりです。

- コンピュータが奇妙に動作しています

- スロースタート、ストップ、パフォーマンス

- 過度のCPU使用率

- ファイルとフォルダへのショートカットが表示されます。

- ブラウザの検索エンジンとホームページのデフォルト設定を変更する

- 常に受信トレイに表示される迷惑メール。

- あなたの知らないうちに受信トレイから送られてきたスパムメール。

- 新しいプログラムとファイルが自動的に追加されます。

- 予期しないポップアップがブラウザに表示されます。

- ウイルス対策およびファイアウォールの設定は自動的に変更されます。

PCからBV:BackDoor-Cを削除する方法?

感染が疑われる場合は、次の手順に従って何が起きているのかを調べてください。

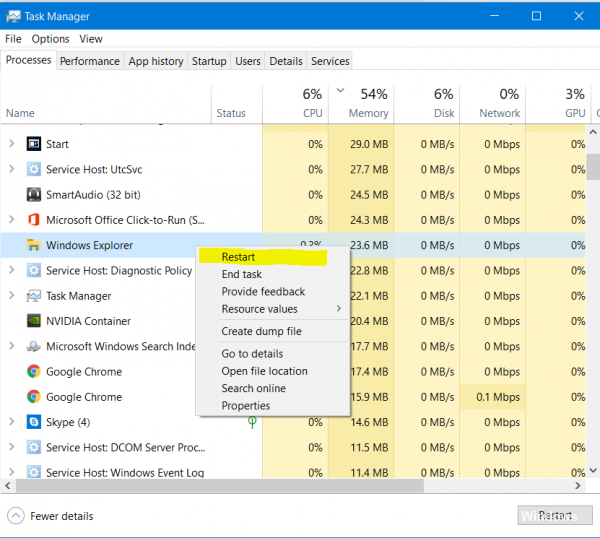

所属していないように見えるアプリケーションや大量のシステムリソースを消費するように見えるアプリケーションを検索するには、Windowsタスクマネージャ、またはSysinternal Process Explorerを使用します。 たぶん、あなたはこの方法で直接ボットを見つけることはないでしょう、しかしあなたのシステムがあなたに与える情報はあなたが正しい方向に動くのを助けることができます。

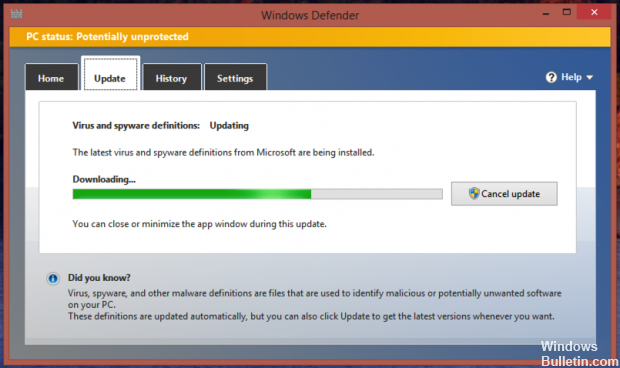

あなたの次のステップは(それが見えるかもしれないように明らかなように)あなたがあなたのシステムを最新のアンチウィルスシグネチャでチェックしたことを確認することです。 ルートキット対策ツールの使用を強くお勧めします。 繰り返しますが、これは保証された解決策ではありませんが、とにかくそれをしなければなりません。 この段階でボットや関連するマルウェアが見つかった場合は、適切なツールを使用してコードを削除することができます。 ただし、ルートキットと同様に、システムからボットを削除する唯一の重要な方法は、それを保存し、再フォーマットして再ロードすることです。

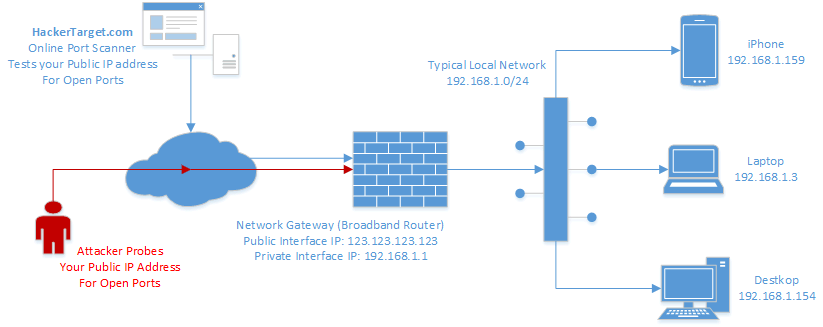

それからシステムをスキャンしてオープンポートと脆弱性を探します。 どのポートが開いていてどの脆弱性が存在するかを示す脆弱性スキャナーを使用すると、1つの石で2羽の鳥を殺すことができます。 さらに、継続的なセキュリティスキャン中に予防策および予防策として脆弱性スキャナを使用できます。 サーバー、ワークステーションなど、すべてのシステムでウイルスをスキャンしてください。 どのようなWindowsホストでもボット感染のための公正なゲームです。

BV:BackDoor-Cの修復方法

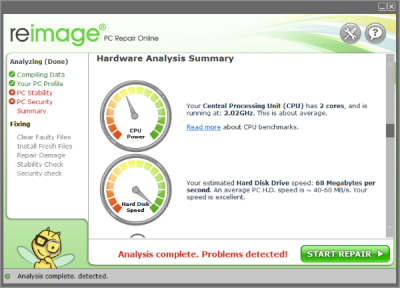

このツールは公式のダウンロードページからダウンロードできます。 インストールは非常に日常的で簡単です。 インストールしたら、それを実行する必要があります。 このツールはコンピュータを自動的に分析し、エラー、ウイルス、マルウェア、および修正が必要な関連問題を表示します。 完全な分析には少し時間がかかりますが、完全な範囲とセキュリティが提供されます。 分析の結果は非常に詳細であり、あなたはあなたのコンピュータのどの部分が減速しているかを判断することができます。

プロセスの間に診断される領域か事はここにあります:

- システムとハードウェアの構成

- PCの安定性

- コンピュータセキュリティ

- 登録分析

- 一時フォルダをスキャンする

分析結果を確認したら、トラブルシューティングを開始します。 あなたがしなければならないのはStart Repairボタンをクリックすることだけで、あなたの仕事は完了です。 Reimageは処方者に起こる問題を修正し、また他の問題を解決するために別の詳細な分析を実行します。

まとめ

悪意のあるロボットを回避する唯一の方法は、信頼できない情報源からのリンクをクリックしないことです。 これには、Eメールによるダウンロード、またはEメールまたはソーシャルメディアWebサイトによって提供されるリンクが含まれます。

システムが常に最新の状態に保たれていること、そしてあなたのアンチウイルスプログラムがあなた、あなたの家族、そして友人にさらなる保護を提供するために働いていることを確認してください。