Spis treści

Co to jest ENO-2430?

ENO-2430 to rodzaj złośliwego oprogramowania typu bot, który pozwala hakerowi przejąć kontrolę nad zaatakowanym komputerem. Gdy ENO-2430 przejmie kontrolę nad Twoim systemem, może wykonać szereg zautomatyzowanych zadań, które mogą wyświetlać dziwne komunikaty, spowalniać system, a nawet go zawieszać. Dzięki ENO-2430 haker może ukraść Twoje poufne informacje, wysyłając spam, odmawiając niektórych usług w Internecie, a nawet dokonując „oszustwa związanego z kliknięciami”.

ENO-2430 jest zwykle tworzony nie w celu naruszenia bezpieczeństwa pojedynczego komputera, ale w celu zainfekowania milionów urządzeń. Pasterze botów często używają ENO-2430 na komputerach za pośrednictwem wirusa konia trojańskiego. Strategia ta zwykle wymaga od użytkowników infekowania własnych systemów poprzez otwieranie załączników do wiadomości e-mail, klikanie złośliwych wyskakujących okienek lub pobieranie niebezpiecznego oprogramowania ze strony internetowej. Po zainfekowaniu urządzeń ENO-2430 może swobodnie uzyskiwać dostęp do danych osobowych i je modyfikować, atakować inne komputery i popełniać inne przestępstwa.

Bardziej złożony ENO-2430 może nawet rozprzestrzeniać, znajdować i automatycznie infekować urządzenia. Te autonomiczne roboty wykonują misje wyszukiwania i infekowania oraz stale przeszukują Internet w poszukiwaniu podatnych na ataki urządzeń podłączonych do Internetu, bez aktualizacji systemu operacyjnego lub oprogramowania antywirusowego.

ENO-2430 jest trudny do wykrycia. Zużywa niewiele mocy obliczeniowej, aby nie zakłócać normalnego funkcjonowania urządzenia i ostrzegać użytkownika. Bardziej zaawansowane ENO-2430 zostały nawet zaprojektowane tak, aby aktualizować swoje zachowanie, aby zapobiec ich wykryciu przez oprogramowanie cyberbezpieczeństwa. Użytkownicy nie są świadomi, że podłączone urządzenie jest kontrolowane przez cyberprzestępców. Co gorsza, konstrukcja ENO-2430 stale się rozwija, przez co coraz trudniej jest znaleźć nowe wersje.

Wzrost ENO-2430 wymaga czasu. Wiele z nich będzie spać na urządzeniach czekając, aż botmaster poprosi je o podjęcie działań w przypadku ataku DDoS lub rozsyłania spamu.

Szczegóły ENO-2430

- Nazwa Bot: ENO-2430

- Poziom ryzyka: Średni

- Długość pliku: 4875 bajtów

- Podtyp: File Infector

- Kategoria: Boty

ENO-2430 Aliasy

ENO-2430 jest również znany pod innymi aliasami:

- Enola #2

- Enola.2430

- Wirus.DOS.Enola.2430

- Enola.2430

- Enola-2430

- Enola.2430

Co to są roboty?

Boty (skrót od robotów) znane są również jako roboty, roboty i roboty sieciowe. Chociaż mogą być używane do powtarzających się zadań, takich jak indeksowanie wyszukiwarki, często mają one postać złośliwego oprogramowania. Złośliwe oprogramowanie służy do pełnej kontroli nad komputerem.

Jedną z „dobrych” aplikacji typowych dla bota jest zbieranie informacji. Boty ubrane w ten sposób nazywane są „robotami b”. Inną „dobrą” aplikacją jest automatyczna interakcja z komunikatorami, czatem z przekaźnikiem lub różnymi innymi interfejsami internetowymi. Dynamiczna interakcja ze stronami internetowymi to kolejny sposób na wykorzystanie robotów do pozytywnych celów.

Złośliwe roboty są definiowane jako tworzone przez siebie złośliwe oprogramowanie, które infekuje ich hosta i ponownie łączy się z co najmniej jednym serwerem centralnym. Serwer służy jako „centrum dowodzenia i kontroli” dla botnetu lub sieci wrażliwych komputerów i podobnych urządzeń. Złośliwe roboty mają „zdolność rozprzestrzeniania się jak robaki”, a ponadto mogą:

- Zbieraj hasła

- Zapamiętaj naciśnięcia klawiszy na klawiaturze

- Uzyskiwanie informacji finansowych

- Przekazuj spam

- Przechwytywanie i analiza opakowań

- Uruchom ataki DoS

- Otwórz tylne drzwi zainfekowanego komputera.

- Używaj backdoorów otwieranych przez wirusy i robaki.

Boty są zwykle używane do infekowania dużej liczby komputerów. Te komputery tworzą „botnet” lub sieć botów.

Jak ENO-2430 dostał się na mój komputer?

Podobnie jak inne złośliwe oprogramowanie, boty są często przypadkowo pobierane na komputer za pośrednictwem poczty e-mail, wiadomości phishingowe, które proszą odbiorcę o kliknięcie łącza lub wiadomości z mediów społecznościowych, które próbują nakłonić użytkownika do pobrania obrazu lub kliknięcia łącza.

Zaawansowane złośliwe oprogramowanie zazwyczaj dociera do komputera lub sieci za pośrednictwem następujących kanałów dystrybucji:

- Niechciane pobieranie oprogramowania komputerowego z Internetu

- Niechciane wiadomości e-mail - niechciane załączniki lub łącza osadzone w wiadomości e-mail

- Nośniki fizyczne - Zintegrowane lub wymienne nośniki, takie jak pamięci USB

- Samonamnażanie się - zdolność złośliwego oprogramowania do przenoszenia się z jednego komputera na inny lub z jednej sieci do drugiej, a tym samym rozprzestrzeniania się.

Objawy ENO-2430?

Główne objawy infekcji ENO-2430 to:

- Komputer zachowuje się dziwnie

- Powolny start, zatrzymanie i wydajność

- Nadmierne użycie procesora

- Wyświetlane są skróty do plików i folderów.

- Zmień domyślne ustawienia wyszukiwarki i strony głównej przeglądarki

- Niechciane e-maile, które stale pojawiają się w skrzynce odbiorczej.

- Spam wysyłaj wiadomości e-mail z Twojej skrzynki odbiorczej bez Twojej wiedzy.

- Nowe programy i pliki są automatycznie dodawane.

- W twoich przeglądarkach pojawiają się nieoczekiwane wyskakujące okienka.

- Ustawienia antywirusa i zapory są automatycznie zmieniane.

Jak usunąć ENO-2430 z komputera?

Jeśli podejrzewasz infekcję, wykonaj następujące czynności, aby dowiedzieć się, co się dzieje:

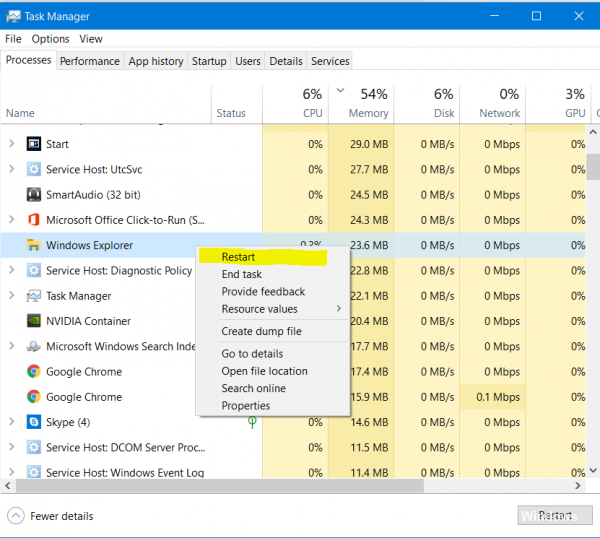

Użyj Menedżera zadań systemu Windows lub raczej Sysinternal Process Explorer, aby wyszukać aplikacje, które wydają się nie pasować lub które wydają się zużywać dużą ilość zasobów systemowych. Są szanse, że nie znajdziesz bota bezpośrednio w ten sposób, ale informacje, które daje ci Twój system, pomogą ci ruszyć we właściwym kierunku.

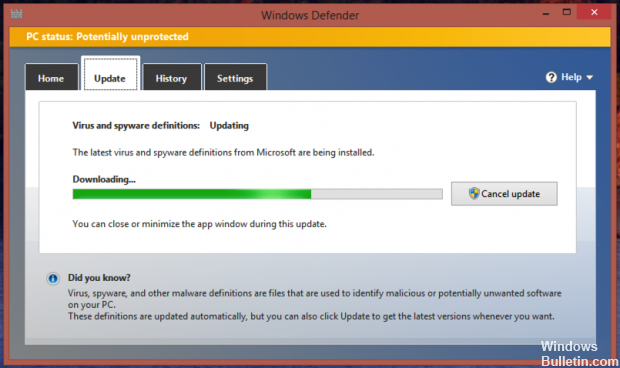

Następnym krokiem (tak oczywistym, jak mogłoby się wydawać) jest upewnienie się, że sprawdziłeś swój system za pomocą najnowszych sygnatur antywirusowych. Zalecam również używanie narzędzi Anti-Rootkit. Ponownie, nie jest to rozwiązanie gwarantowane, ale i tak musisz to zrobić. Jeśli na tym etapie znajdziesz bota lub powiązane złośliwe oprogramowanie, możesz usunąć ten kod za pomocą odpowiedniego narzędzia. Jednak, podobnie jak w przypadku rootkitów, jedynym kluczowym sposobem usunięcia bota z systemu jest zapisanie, ponowne sformatowanie i ponowne załadowanie.

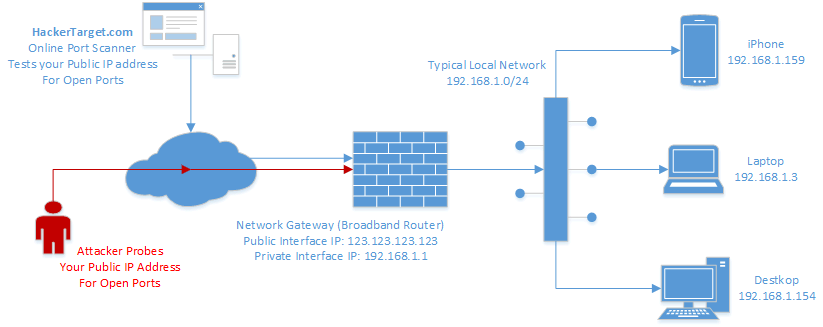

Następnie przeskanuj systemy w poszukiwaniu otwartych portów i luk. Możesz zabić dwa ptaki jednym kamieniem, używając skanera podatności, który pokazuje, które porty są otwarte i które luki istnieją. Ponadto można użyć skanera luk w zabezpieczeniach jako środka zapobiegawczego i zapobiegawczego podczas trwających skanowań zabezpieczeń. Upewnij się, że skanujesz wszystkie swoje systemy - serwery, stacje robocze itp. - pod kątem wirusów. Każdy host systemu Windows jest uczciwą grą dla infekcji botem.

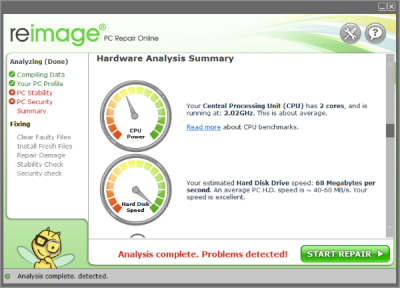

Jak naprawić i usunąć ENO-2430

Możesz pobrać to narzędzie z oficjalnej strony pobierania. Instalacja jest dość rutynowa i prosta. Po zainstalowaniu musisz go uruchomić. Narzędzie automatycznie analizuje komputer i wyświetla błędy, wirusy, złośliwe oprogramowanie i istotne problemy, które należy naprawić. Pełna analiza trwa nieco dłużej, ale zapewnia pełne pokrycie i bezpieczeństwo. Wyniki analizy są bardzo szczegółowe i można określić, która część komputera zwalnia.

Oto obszary lub rzeczy, które są diagnozowane podczas procesu:

- Konfiguracja systemu i sprzętu

- Stabilność komputera

- Bezpieczeństwo komputera

- analiza rejestru

- Skanowanie folderów tymczasowych

Po przejrzeniu wyników analizy nadszedł czas, aby rozpocząć rozwiązywanie problemów. Wszystko, co musisz zrobić, to kliknąć przycisk Rozpocznij naprawę, a twoja praca zostanie wykonana. Reimage koryguje problemy występujące u lekarzy przepisujących leki, a także przeprowadza kolejną dogłębną analizę w celu rozwiązania innych problemów.

Podsumowanie

Jedynym sposobem uniknięcia złośliwych robotów jest nie klikanie linków ze źródeł, którym nie ufasz w pełni. Obejmuje to pobieranie przez e-mail lub linki dostarczane przez e-mail lub portale społecznościowe.

Upewnij się, że Twój system jest zawsze aktualny i że Twój program antywirusowy działa, aby zapewnić Tobie, Twojej rodzinie i przyjaciołom dodatkową ochronę.