Zaktualizowany 2024 kwietnia: Przestań otrzymywać komunikaty o błędach i spowolnij swój system dzięki naszemu narzędziu do optymalizacji. Pobierz teraz na pod tym linkiem

- Pobierz i zainstaluj narzędzie do naprawy tutaj.

- Pozwól mu przeskanować twój komputer.

- Narzędzie będzie wtedy napraw swój komputer.

Szyfrowanie komputera opiera się na nauce o kryptografii, którą stosowano, ponieważ ludzie chcieli zachować informacje w tajemnicy. Większość stosowanych dziś metod kryptografii opiera się na komputerze, po prostu dlatego, że kod oparty na ludziach jest zbyt łatwy do odczytania przez komputer. Kryptosystemy wykorzystują szereg technik znanych jako algorytmy kryptograficzne lub szyfrujące do szyfrowania zwykłych wiadomości tekstowych w wiadomościach szyfrowanych lub szyfrowanych lub do odszyfrowywania zwykłych wiadomości tekstowych.

Algorytmy

Algorytm jest zasadniczo metodą lub formułą rozwiązywania problemu eksploracji danych. Algorytm szyfrowania to zestaw procedur matematycznych do wykonywania szyfrowania danych. Przy użyciu takiego algorytmu informacje są tworzone w postaci zaszyfrowanej i wymagają użycia klucza do konwersji danych do ich oryginalnej postaci. To prowadzi nas do koncepcji kryptografii, która od dawna stosowana jest do bezpieczeństwa informacji w systemach komunikacyjnych.

Kryptografia

Kryptografia to metoda stosowania zaawansowanych zasad matematycznych do przechowywania i przesyłania danych w określonej formie, tak aby tylko ci, dla których jest przeznaczona, mogli je odczytać i przetworzyć. Szyfrowanie jest kluczową koncepcją w kryptografii - jest to proces, w którym wiadomość jest szyfrowana w formacie, którego osoba podsłuchująca przy drzwiach nie może odczytać ani zrozumieć. Technika ta jest starożytna i po raz pierwszy została użyta przez Cezara do szyfrowania wiadomości kodem Cezara. Zwykła wiadomość tekstowa od użytkownika może zostać zaszyfrowana do tekstu zaszyfrowanego, a następnie wysłana kanałem komunikacyjnym bez żadnych słuchawek zakłócających zwykły tekst. Kiedy dociera do odbiorcy, zaszyfrowany tekst jest odszyfrowywany, aby stać się oryginalnym zwykłym tekstem.

Aktualizacja z kwietnia 2024 r.:

Za pomocą tego narzędzia możesz teraz zapobiegać problemom z komputerem, na przykład chroniąc przed utratą plików i złośliwym oprogramowaniem. Dodatkowo jest to świetny sposób na optymalizację komputera pod kątem maksymalnej wydajności. Program z łatwością naprawia typowe błędy, które mogą wystąpić w systemach Windows - nie ma potrzeby wielogodzinnego rozwiązywania problemów, gdy masz idealne rozwiązanie na wyciągnięcie ręki:

- Krok 1: Pobierz narzędzie do naprawy i optymalizacji komputera (Windows 10, 8, 7, XP, Vista - Microsoft Gold Certified).

- Krok 2: kliknij „Rozpocznij skanowanie”, Aby znaleźć problemy z rejestrem Windows, które mogą powodować problemy z komputerem.

- Krok 3: kliknij „Naprawić wszystko”, Aby rozwiązać wszystkie problemy.

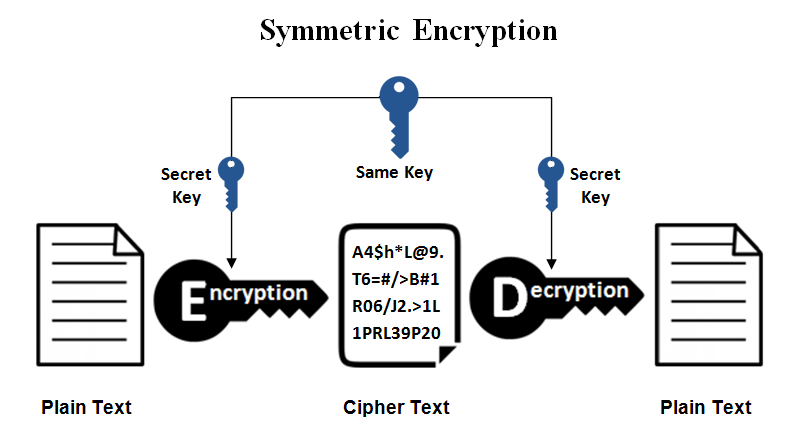

Szyfrowanie symetryczne

Szyfrowanie symetryczne to klasyczna metoda szyfrowania. Jest to również prostsza z dwóch technik. Szyfrowanie symetryczne wykorzystuje tylko jeden tajny klucz, zwany „kluczem symetrycznym”, który jest własnością obu stron. Ten klucz służy do szyfrowania i odszyfrowywania informacji. Nadawca używa tego klucza przed wysłaniem wiadomości, a odbiorca używa go do odszyfrowania zaszyfrowanej wiadomości.

Ta technika jest dość prosta i dlatego nie zajmuje dużo czasu. Podczas przesyłania dużych ilości danych preferowane są klucze symetryczne. Szyfr Cezara jest dobrym przykładem szyfrowania symetrycznego. Nowoczesne podejście do szyfrowania symetrycznego wykorzystuje algorytmy takie jak RC4, AES, DES, 3DES, QUAD, Blowfish itp.

Najpopularniejsza forma szyfrowania symetrycznego występuje po wynegocjowaniu szyfrowanego połączenia między klientem a serwerem z zainstalowanym certyfikatem SSL. Po wynegocjowaniu połączenia tworzone są i wymieniane dwa 256-bitowe klucze sesji, aby możliwa była zaszyfrowana komunikacja.

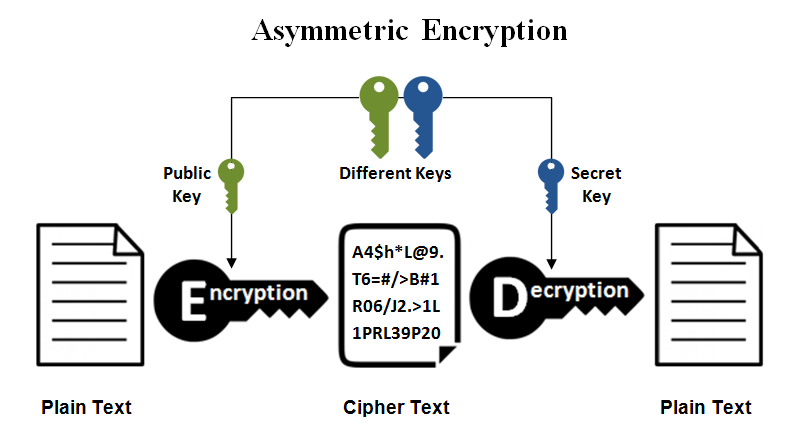

Szyfrowanie asymetryczne

Szyfrowanie asymetryczne jest stosunkowo nową i złożoną metodą szyfrowania. Złożone, ponieważ zawiera dwa klucze kryptograficzne do wdrożenia bezpieczeństwa danych. Te klucze nazywane są kluczem publicznym i kluczem prywatnym. Klucz publiczny, jak sama nazwa wskazuje, jest dostępny dla każdego, kto chce wysłać wiadomość. Z drugiej strony klucz prywatny jest przechowywany w bezpiecznym miejscu przez właściciela klucza publicznego.

Klucz publiczny szyfruje przesyłane informacje. Wykorzystuje określony algorytm. Klucz prywatny w posiadaniu odbiorcy go odszyfrowuje. Ten sam algorytm jest stosowany w obu procedurach.

Zaangażowanie dwóch kluczy sprawia, że szyfrowanie asymetryczne jest złożoną techniką. Jest to zatem bardzo korzystne pod względem bezpieczeństwa danych. Algorytmy Diffie-Hellmana i RSA są najczęściej stosowanymi algorytmami szyfrowania asymetrycznego.

Wnioski

Ponieważ jest to złożona i powolna technika szyfrowania, szyfrowanie asymetryczne jest zwykle używane do wymiany kluczy, a szyfrowanie symetryczne jest stosowane jako szybsza technika masowej transmisji danych.

Porada eksperta: To narzędzie naprawcze skanuje repozytoria i zastępuje uszkodzone lub brakujące pliki, jeśli żadna z tych metod nie zadziałała. Działa dobrze w większości przypadków, gdy problem jest spowodowany uszkodzeniem systemu. To narzędzie zoptymalizuje również Twój system, aby zmaksymalizować wydajność. Można go pobrać przez Kliknięcie tutaj

CCNA, Web Developer, narzędzie do rozwiązywania problemów z komputerem

Jestem entuzjastą komputerów i praktykującym specjalistą IT. Mam za sobą lata doświadczenia w programowaniu komputerów, rozwiązywaniu problemów ze sprzętem i naprawach. Specjalizuję się w tworzeniu stron internetowych i projektowaniu baz danych. Posiadam również certyfikat CCNA do projektowania sieci i rozwiązywania problemów.