Оновлено квітень 2024: Припиніть отримувати повідомлення про помилки та сповільніть роботу системи за допомогою нашого інструмента оптимізації. Отримайте зараз на посилання

- Завантажити та встановити інструмент для ремонту тут.

- Нехай сканує ваш комп’ютер.

- Тоді інструмент буде ремонт комп'ютера.

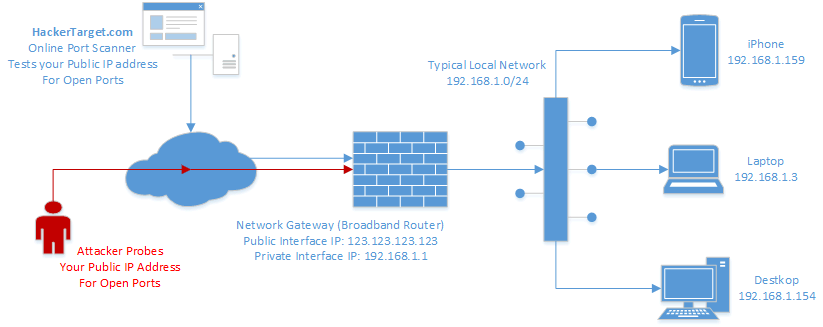

Аналіз мережі та аналіз портів - процес вивчення структури та поведінки мережі - за своєю суттю не є ворожим, але зловмисники часто використовують їх для навчання людей, перш ніж намагатися зламати мережу.

Як працює зловмисне сканування та як можна виявити можливе виявлення вашої мережі? Почнемо з визначення основних термінів:

- Під час сканування мережі всі активні хости в мережі виявляються та присвоюються їх IP-адресам.

- Сканування портів - це процес надсилання пакетів до певних хост-портів та аналіз відповідей, щоб дізнатись подробиці про запущені служби або потенційні слабкі місця.

Що таке сканування портів?

Сканування портів - це метод визначення портів, відкритих у мережі і може отримувати або надсилати дані. Це також процес надсилання пакетів до певних портів на хості та аналіз відповідей для виявлення вразливостей. Це сканування неможливо виконати без визначення списку активних хостів та присвоєння цим хостам їхніх IP-адрес. Після ретельного сканування мережі та складання списку хостів можна виконати відповідне сканування портів. Організовуючи IP-адреси, хости та порти, сканер може правильно визначати відкриті або вразливі розташування серверів для діагностики рівнів безпеки.

Сканери портів та сканери портів Ці скани вказують, наприклад, на наявність захисту. Б. брандмауер між сервером та пристроєм користувача.

Кібер-зловмисники та адміністратори можуть використовувати ці скани для вивчення або аналізу політики мережевої безпеки та виявлення вразливостей. та виявити слабкі місця у справі кіберзлочинців.

Оновлення квітня 2024 року:

Тепер за допомогою цього інструменту можна запобігти проблемам з ПК, наприклад, захистити вас від втрати файлів та шкідливого програмного забезпечення. Крім того, це чудовий спосіб оптимізувати комп’ютер для максимальної продуктивності. Програма з легкістю виправляє поширені помилки, які можуть виникати в системах Windows - не потрібно кількох годин усунення несправностей, коли у вас під рукою ідеальне рішення:

- Крок 1: Завантажте інструмент для ремонту та оптимізації ПК (Windows 10, 8, 7, XP, Vista - Microsoft Gold Certified).

- Крок 2: натисніть кнопку "Нач.скан»Щоб знайти проблеми з реєстром Windows, які можуть викликати проблеми з ПК.

- Крок 3: натисніть кнопку "Ремонт всеЩоб виправити всі питання.

Зазвичай використовуються протоколи для сканування портів - протокол керування передачею (TCP) та протокол користувацьких датаграм (UDP). Це обидва способи передачі даних для Інтернету, але вони мають різні механізми. TCP - це надійна двостороння передача даних на основі з'єднання, яка залежить від стану пункту призначення для припинення відправлення. UDP не вимагає встановлення зв'язку і є ненадійним. Дані надсилаються незалежно від пункту призначення. Тому немає жодних гарантій, що дані туди потраплять. Існує кілька методів сканування портів із використанням цих двох протоколів, які описані в наступному розділі «Методи».

Методи сканування портів

TCP та UDP, як правило, є протоколами, що використовуються при скануванні портів, як уже згадувалося раніше, і існує кілька різних методів для сканування портів за допомогою цих протоколів.

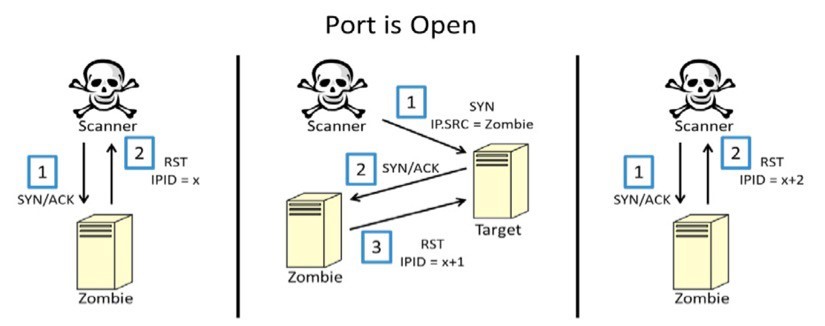

Найбільш часто використовуваним методом аналізу TCP є аналіз SYN. Для цього на порту призначення здійснюється часткове підключення до хосту, надсилаючи пакет SYN, а потім оцінюючи відповідь хосту. Якщо пакет запиту не фільтрується або не блокується брандмауером, хост надсилає пакет SYN / ACK, якщо порт відкритий, або пакет RST, якщо порт закритий.

Іншим методом аналізу TCP є аналіз з'єднання TCP. У цьому випадку сканер намагається підключитися до порту на хості призначення за допомогою системного виклику TCP Connect і ініціює повний процес підтвердження TCP. Цей процес генерує великі накладні витрати на пакет, і його набагато легше виявити, що робить його менш використовуваним способом сканування портів.

Інші типи сканування портів TCP включають NULL, FIN та Xmas. Ці три типи сканування мають справу з прапорами заголовків TCP. Сканування NULL надсилають пакети без прапорів у заголовку, тоді як скани FIN мають лише біт FIN. У разі різдвяних пакетів біти прапору FIN, PSH та URG можуть світитися як ялинка. Звідси і назва “Різдвяна сканування”.

Як і сканування TCP, сканування UDP надсилає пакет UDP до різних портів на хості призначення і оцінює пакети відповідей, щоб визначити доступність послуги на хості. Як і сканування TCP, отримання пакета відповіді вказує на те, що порт відкритий.

Встановіть сканер портів

Процес установки дуже простий і зрозумілий. Щоб завантажити інструмент, відвідайте веб-сайт Solarwinds і натисніть Завантажити безкоштовний інструмент. Вас попросять надати основну інформацію, а потім ви зможете завантажити інструмент. Дотримуйтесь інструкцій після завантаження інструменту до вашої системи.

Розпакуйте zip-файл де завгодно. Перейдіть до витягнутого каталогу та запустіть portscanner.exe.

Прийміть умови ліцензії та натисніть Прийняти.

- Тепер інструмент перевіряє, чи всі вимоги встановлені в системі. Якщо ви щось пропустите, це буде встановлено автоматично.

- У цьому випадку діалогове вікно «Підготувати заявку до першого використання» пропонує це зробити.

- Зачекайте, поки установка завершиться, і все. Після цього інструмент готовий до використання.

Проаналізуйте свою мережу

Після налаштування та запуску інструменту вам потрібно буде налаштувати налаштування сканування для виявлення вашої мережі. Для цього дотримуйтесь інструкцій нижче:

- Для сканування вашої мережі вкажіть діапазон IP-адрес, імен хостів або окремих IP-адрес. Використовуйте крапку з комою (;) для відокремлення окремих IP-адрес.

- Введіть діапазон портів, які потрібно визначити.

- Наприклад, у розділі Розширені конфігурації сканування ви можете вибрати тип протоколу. B. TCP або UDP.

- Ви також можете вказати певні DNS-сервери. Якщо ви хочете розпізнати операційну систему, активуйте відповідну опцію.

- Ви також можете зберегти конфігурації сканування. Це створить профіль для поточних конфігурацій сканування. Щоб створити профіль, натисніть «Профіль», а потім «Зберегти як».

- Завершивши, натисніть Аналіз.

- Інструмент запускає процес сканування та перелічує виявлені пристрої у потрібній області.

Порада експерта: Цей інструмент відновлення сканує репозиторії та замінює пошкоджені чи відсутні файли, якщо жоден із цих методів не спрацював. Він добре працює в більшості випадків, коли проблема пов’язана з пошкодженням системи. Цей інструмент також оптимізує вашу систему для максимальної продуктивності. Його можна завантажити за Натиснувши тут

CCNA, веб-розробник, засіб виправлення неполадок ПК

Я комп'ютерний ентузіаст і практикуючий ІТ-фахівець. У мене багаторічний досвід роботи у комп'ютерному програмуванні, усуненні несправностей апаратного забезпечення та ремонту. Я спеціалізуюся на веб-розробці та проектуванні баз даних. У мене також є сертифікація CCNA для проектування мережі та усунення несправностей.