Aggiornato 2024 di aprile: smetti di ricevere messaggi di errore e rallenta il tuo sistema con il nostro strumento di ottimizzazione. Scaricalo ora su questo link

- Scarica e installa lo strumento di riparazione qui.

- Lascia che scansioni il tuo computer.

- Lo strumento sarà quindi ripara il tuo computer.

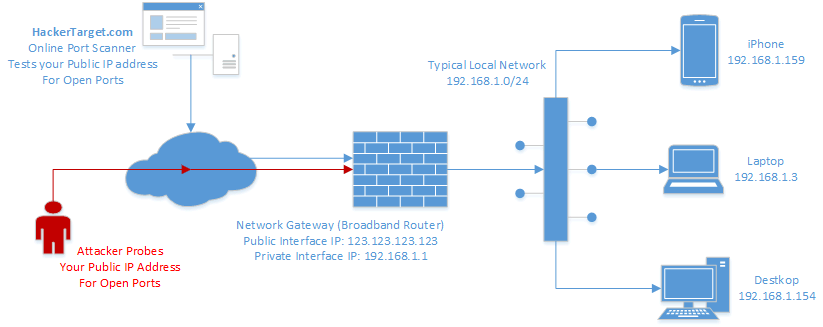

L'analisi della rete e l'analisi delle porte - il processo di studio della struttura e del comportamento di una rete - non sono di natura ostile, ma gli aggressori spesso le usano per istruire le persone prima di tentare di hackerare una rete.

Come funziona la scansione dannosa e come puoi rilevare il possibile rilevamento della tua rete? Cominciamo definendo i termini più basilari:

- Durante la scansione di una rete, tutti gli host attivi sulla rete vengono rilevati e assegnati ai rispettivi indirizzi IP.

- La scansione delle porte è il processo di invio di pacchetti a porte host specifiche e di analisi delle risposte per scoprire dettagli sui servizi in esecuzione o potenziali punti deboli.

Che cos'è la scansione delle porte?

La scansione delle porte è un metodo di determinare quali porte sono aperte sulla rete e può ricevere o inviare dati. È anche un processo di invio di pacchetti a porte specifiche sull'host e analisi delle risposte per identificare le vulnerabilità. Questa scansione non può essere eseguita senza identificare un elenco di host attivi e assegnare a tali host i loro indirizzi IP. Una volta che la rete è stata accuratamente scansionata e un elenco di host è stato compilato, è possibile eseguire una scansione della porta corrispondente. Organizzando indirizzi IP, host e porte, lo scanner può identificare correttamente le posizioni dei server aperti o vulnerabili per diagnosticare i livelli di sicurezza.

Scanner di porte e scanner di porte Queste scansioni indicano che la protezione è disponibile, ad esempio. B. firewall tra il server e il dispositivo dell'utente.

Gli autori di attacchi informatici e gli amministratori possono utilizzare queste scansioni per esaminare o analizzare le politiche di sicurezza della rete e identificare le vulnerabilità. e identificare i punti deboli nel caso del criminale informatico.

Aggiornamento di aprile 2024:

Ora puoi prevenire i problemi del PC utilizzando questo strumento, ad esempio proteggendoti dalla perdita di file e dal malware. Inoltre è un ottimo modo per ottimizzare il computer per le massime prestazioni. Il programma corregge facilmente gli errori comuni che potrebbero verificarsi sui sistemi Windows, senza bisogno di ore di risoluzione dei problemi quando hai la soluzione perfetta a portata di mano:

- Passo 1: Scarica PC Repair & Optimizer Tool (Windows 10, 8, 7, XP, Vista - Certificato Microsoft Gold).

- Passaggio 2: fare clic su "Avvio scansione"Per trovare problemi di registro di Windows che potrebbero causare problemi al PC.

- Passaggio 3: fare clic su "Ripara tutto"Per risolvere tutti i problemi.

I protocolli normalmente utilizzati per la scansione delle porte sono il protocollo TCP (Transfer Control Protocol) e UDP (User Datagram Protocol). Questi sono entrambi metodi di trasferimento dei dati per Internet, ma hanno meccanismi diversi. TCP è un trasferimento bidirezionale affidabile di dati sulla base di connessione che dipende da una condizione di una destinazione per la fine dell'invio. UDP non richiede uno stabilimento di connessione ed è inaffidabile. I dati vengono inviati indipendentemente dalla destinazione. Non vi è quindi alcuna garanzia che i dati arrivino lì. Esistono diversi metodi di scansione delle porte che utilizzano questi due protocolli, descritti nella sezione successiva "Metodi".

Metodi di scansione delle porte

TCP e UDP sono solitamente i protocolli utilizzati nella scansione delle porte, come accennato in precedenza, e ci sono diversi metodi per eseguire la scansione delle porte usando questi protocolli.

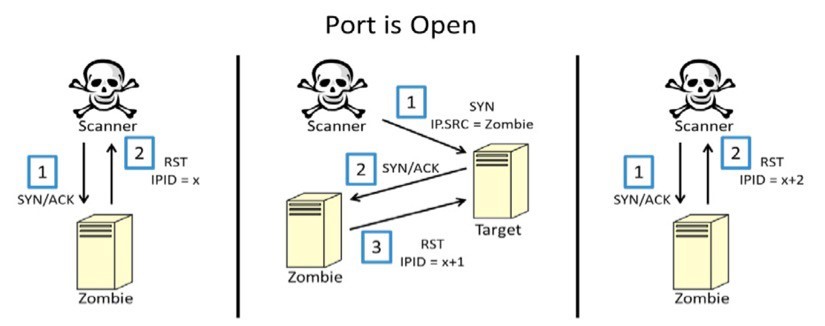

Il metodo più comunemente utilizzato per l'analisi TCP è l'analisi SYN. Per fare ciò, viene effettuata una connessione parziale a un host sulla porta di destinazione inviando un pacchetto SYN e quindi valutando la risposta dell'host. Se il pacchetto di richiesta non viene filtrato o bloccato dal firewall, l'host invia un pacchetto SYN / ACK se la porta è aperta o un pacchetto RST se la porta è chiusa.

Un altro metodo di analisi TCP è l'analisi della connessione TCP. In questo caso, lo scanner tenta di connettersi a una porta sull'host di destinazione utilizzando la chiamata di sistema TCP Connect e avvia un processo di conferma TCP completo. Questo processo genera un elevato overhead di pacchetti ed è molto più facile da rilevare, il che lo rende un metodo di scansione delle porte meno utilizzato.

Altri tipi di scansioni delle porte TCP includono NULL, FIN e Xmas. Questi tre tipi di scansioni si occupano dei flag di intestazione TCP. Le scansioni NULL inviano pacchetti senza flag nell'intestazione, mentre le scansioni FIN hanno solo il bit FIN impostato. In caso di pacchetti natalizi, le punte delle bandiere FIN, PSH e URG possono brillare come un albero di Natale. Da qui il nome "Christmas Scan".

Come la scansione TCP, la scansione UDP invia un pacchetto UDP a diverse porte sull'host di destinazione e valuta i pacchetti di risposta per determinare la disponibilità del servizio sull'host. Come la scansione TCP, la ricezione del pacchetto di risposta indica che la porta è aperta.

Installa il port scanner

Il processo di installazione è molto semplice e chiaro. Per scaricare lo strumento, visitare il sito Web di Solarwinds e fare clic su Scarica strumento gratuito. Ti verrà chiesto di fornire le informazioni di base e quindi potrai scaricare lo strumento. Segui le istruzioni dopo aver scaricato lo strumento sul tuo sistema.

Decomprimi il file zip ovunque. Vai alla directory estratta ed esegui portscanner.exe.

Accetta i termini di licenza e fai clic su Accetta.

- Lo strumento ora controlla se tutti i requisiti sono installati nel sistema. Se ti manca qualcosa, verrà installato automaticamente.

- In questo caso, la finestra di dialogo "Prepara applicazione per il primo utilizzo" offre di farlo.

- Attendi il completamento dell'installazione e questo è tutto. Dopodiché lo strumento è pronto per l'uso.

Analizza la tua rete

Una volta che lo strumento è impostato e in esecuzione, sarà necessario configurare il file impostazioni di scansione per rilevare la rete. A tale scopo, seguire le istruzioni seguenti:

- Per eseguire la scansione della rete, specificare un intervallo di indirizzi IP, nomi host o singoli indirizzi IP. Utilizza un punto e virgola (;) per separare i singoli indirizzi IP.

- Immettere l'intervallo di porte da determinare.

- Nella sezione Advanced Scan Configurations, è possibile selezionare il tipo di protocollo, ad esempio. B. TCP o UDP.

- È inoltre possibile specificare server DNS specifici. Se vuoi riconoscere il sistema operativo, attiva l'opzione corrispondente.

- È inoltre possibile salvare le configurazioni di scansione. Questo creerà un profilo per le attuali configurazioni di scansione. Per creare un profilo, fare clic su "Profilo" e quindi su "Salva con nome".

- Quando hai finito, fai clic su Analizza.

- Lo strumento avvia il processo di scansione ed elenca i dispositivi rilevati nell'area destra.

Suggerimento esperto: Questo strumento di riparazione esegue la scansione dei repository e sostituisce i file corrotti o mancanti se nessuno di questi metodi ha funzionato. Funziona bene nella maggior parte dei casi in cui il problema è dovuto alla corruzione del sistema. Questo strumento ottimizzerà anche il tuo sistema per massimizzare le prestazioni. Può essere scaricato da Cliccando qui

CCNA, Web Developer, PC Risoluzione dei problemi

Sono un appassionato di computer e un professionista IT praticante. Ho alle spalle anni di esperienza nella programmazione di computer, risoluzione dei problemi hardware e riparazione. Sono specializzato in sviluppo Web e progettazione di database. Ho anche una certificazione CCNA per la progettazione della rete e la risoluzione dei problemi.