Mise à jour avril 2024: Arrêtez de recevoir des messages d'erreur et ralentissez votre système avec notre outil d'optimisation. Obtenez-le maintenant à ce lien

- Téléchargez et installez l'outil de réparation ici.

- Laissez-le analyser votre ordinateur.

- L'outil va alors répare ton ordinateur.

Les substituts COM sont des processus qui exécutent un objet COM en dehors de son processus principal. Ils peuvent causer des problèmes car ils consomment des ressources telles que la mémoire ou l'espace disque. Vous pouvez utiliser l'Éditeur du Registre pour les désactiver temporairement. Cette Windowsbulletin L'article explique comment corriger l'utilisation élevée du processeur ou du disque COM Surrogate dans Windows 10.

Qu'est-ce qu'un COM Surrogate?

Les substituts COM font partie intégrante du système d'exploitation Windows. Ce sont de petits programmes qui aident Windows à fonctionner correctement. Vous pouvez le considérer comme un traducteur - il traduit le code écrit dans une langue dans une autre. Par exemple, supposons que vous souhaitiez utiliser un programme particulier appelé "MyApp". Si MyApp ne prend pas en charge Windows 10, vous ne pourrez pas le télécharger. Dans de tels cas, un substitut COM aide l'application à fonctionner sur Windows 10.

Les substituts COM sont utilisés pour héberger les fichiers DLL. Un fichier DLL contient des instructions exécutables qui exécutent des tâches spécifiques. Sans fichier DLL, Windows ne saurait pas exécuter ces instructions. Ainsi, chaque fois que vous installez une nouvelle application, vous pouvez voir un fichier nommé "dllhost.exe". En effet, le programme d'installation a besoin d'un substitut COM pour charger le fichier DLL.

COM Surrogate est-il un virus ?

Les substituts COM ne sont pas des virus ; cependant, ils peuvent endommager un ordinateur s'ils sont conçus de manière à ressembler à un virus. Ils peuvent prendre différentes formes, notamment la modification des paramètres du registre ou la création d'un fichier exécutable.

Il existe de nombreuses façons de créer des substituts COM, y compris la modification des paramètres de registre et la création d'un fichier exécutable. Ces méthodes incluent la modification des paramètres du registre, l'ajout d'un fichier .reg ou le renommage du fichier d'origine et son placement dans un dossier où il est exécuté automatiquement.

Lorsqu'un substitut COM est détecté par le système d'exploitation, Windows affiche un message d'avertissement et vous demande si vous souhaitez le supprimer. Si vous choisissez de supprimer le fichier, vous perdrez l'accès à certaines fonctions du programme. Cependant, il n'y a aucun dommage causé à votre ordinateur à moins que vous n'autorisiez le programme à s'exécuter sans être vérifié.

Pourquoi le problème survient-il ?

Les ransomwares sont aujourd'hui l'une des plus grandes menaces pour nos données personnelles. Il existe depuis le début des années 2000, mais il est devenu beaucoup plus répandu au cours des dernières années. En fait, il existe désormais des milliers de variantes de ransomwares, chacune ciblant un type spécifique d'appareil ou de système d'exploitation. Bien que nous ne sachions pas exactement combien de personnes sont touchées par les ransomwares, les experts estiment que cela coûte aux entreprises 1 milliard de dollars par mois en raison de la perte de productivité et des temps d'arrêt.

La bonne nouvelle est que vous pouvez faire plusieurs choses pour vous protéger contre les ransomwares. Voici quelques-uns des plus importants.

Gardez votre système d'exploitation à jour : L'un des meilleurs moyens d'empêcher une attaque de ransomware est de maintenir votre système d'exploitation à jour. Cela inclut la mise à jour de votre logiciel antivirus, l'installation de correctifs pour les vulnérabilités connues et la vérification que vos applications exécutent la dernière version du logiciel. Si vous êtes préoccupé par la confidentialité, assurez-vous que vos navigateurs sont configurés pour utiliser les connexions HTTPS dans la mesure du possible.

Sauvegardez régulièrement vos données : Si vous avez déjà eu une panne d'ordinateur, vous savez à quel point tout perdre peut être dévastateur. Malheureusement, les rançongiciels ne font pas de discrimination ; il cryptera à peu près n'importe quoi sur votre disque dur. Ainsi, même s'il peut sembler fastidieux de sauvegarder régulièrement vos fichiers, cela pourrait vous éviter bien des ennuis plus tard. Vous pouvez utiliser des solutions de stockage en nuage comme Dropbox, OneDrive, Box, Gdrive, etc., pour stocker facilement des copies de vos documents en ligne. Ou, vous pouvez simplement copier des fichiers sur des disques externes ou des clés USB. Quoi qu'il en soit, la sauvegarde régulière de vos données vous permet de vous assurer que vous ne perdrez pas tout en cas de problème.

Utilisez des mots de passe forts : Un mot de passe fort est l'un des moyens les plus simples d'éviter d'être bloqué sur votre propre ordinateur. Plus le mot de passe est long, mieux c'est, car les mots de passe longs ont tendance à être plus difficiles à déchiffrer que les mots de passe courts. Mais n'exagérez pas avec la force de votre mot de passe. Une bonne règle de base est d'avoir au moins huit caractères (y compris des chiffres, des lettres et des symboles spéciaux) et de mélanger des lettres majuscules et minuscules dans différentes combinaisons. Aussi, essayez de ne répéter aucun mot ou expression dans votre mot de passe.

Ne cliquez pas sur des liens provenant de sources non fiables : Bien que cela puisse sembler évident, cliquer sur des liens provenant de sources non fiables peut entraîner des infections par des logiciels malveillants. C'est pourquoi c'est toujours une bonne idée de vérifier l'URL avant d'ouvrir un lien. Par exemple, si vous voyez une adresse e-mail se terminant par @hotmail.com, il y a de fortes chances qu'elle provienne de quelqu'un qui veut vous arnaquer. Recherchez plutôt les adresses se terminant par.org,.net ou.edu. Ce sont tous des sites Web légitimes.

Installez un logiciel antivirus : Le logiciel antivirus est un autre excellent moyen de protéger votre PC contre les attaques de rançongiciels. Il en existe deux types principaux : basé sur la signature et basé sur l'heuristique. Les programmes basés sur les signatures analysent l'intégralité de votre lecteur à la recherche de code malveillant. Ils comparent ensuite ce qu'ils trouvent à une base de données de virus connus. Les programmes basés sur l'heuristique fonctionnent différemment. Plutôt que d'analyser l'intégralité de votre disque, ces programmes analysent uniquement les fichiers lorsqu'ils les ouvrent. Dès qu'ils détectent un virus, ils le suppriment automatiquement. Les deux types de logiciels antivirus sont efficaces contre la plupart des menaces de ransomwares. Cependant, certaines variantes de rançongiciels peuvent contourner les deux types de protection. Dans ces cas, vous devriez envisager d'utiliser un programme tiers.

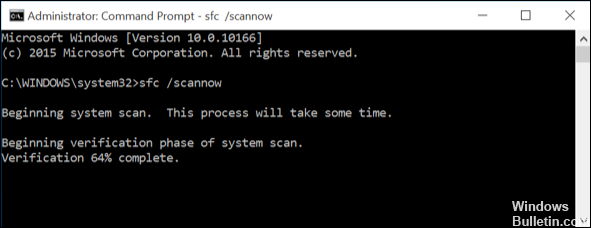

Lancer l'analyse SFC

Le vérificateur de fichiers système analyse votre ordinateur à la recherche de fichiers système manquants ou corrompus. Il vérifie également s'il y a des problèmes avec le registre.

- Tapez sfc /scannow dans le champ de recherche. Cliquez sur OK.

- Si la barre de progression de la numérisation apparaît, attendez qu'elle se termine. Lorsque c'est le cas, cliquez sur Terminer.

- Redémarrez votre ordinateur après avoir exécuté le processus de numérisation.

Le fichier scanlog.txt contient des informations sur les fichiers infectés et leur emplacement sur votre disque dur. Ce fichier journal peut être utilisé pour déterminer si vous souhaitez supprimer le virus.

Mise à jour d'avril 2024:

Vous pouvez désormais éviter les problèmes de PC en utilisant cet outil, comme vous protéger contre la perte de fichiers et les logiciels malveillants. De plus, c'est un excellent moyen d'optimiser votre ordinateur pour des performances maximales. Le programme corrige facilement les erreurs courantes qui peuvent survenir sur les systèmes Windows - pas besoin d'heures de dépannage lorsque vous avez la solution parfaite à portée de main :

- Étape 1: Télécharger PC Repair & Optimizer Tool (Windows 10, 8, 7, XP, Vista - Certifié Microsoft Gold).

- Étape 2: Cliquez sur “Start scan”Pour rechercher les problèmes de registre Windows pouvant être à l'origine de problèmes avec l'ordinateur.

- Étape 3: Cliquez sur “Tout réparer”Pour résoudre tous les problèmes.

Démarrer l'outil DISM

DISM est un outil intégré à Windows 10 qui aide les utilisateurs à dépanner et à résoudre les problèmes liés aux fichiers.wim. DISM analyse le fichier.wim et signale les erreurs ou les composants manquants. DISM vous permet de réparer les clés de registre corrompues, ce qui peut entraîner des comportements inattendus dans Windows.

Pour utiliser DISM, procédez comme suit :

- Cliquez sur Démarrer, saisissez dism dans la zone de recherche et appuyez sur Entrée.

- Sélectionnez Créer une nouvelle image, puis cliquez sur Suivant.

- Sur l'écran Sélectionner le média source, sélectionnez le fichier.wim que vous avez créé précédemment.

- Sur l'écran Spécifier un nom et un emplacement pour l'image, entrez un nom descriptif pour l'image.

- Cliquez sur Enregistrer.

- Une fois l'image enregistrée, cliquez sur Fermer.

Désinstaller le pilote récemment installé

Parfois, l'installation d'un nouveau pilote ne fonctionnera pas correctement. Si vous rencontrez des difficultés pour l'installer, essayez d'abord de le désinstaller. Cela effacera tous les fichiers restants et vous permettra de le réinstaller sans problème.

- Ouvrez le Gestionnaire de périphériques en appuyant sur Ctrl+Maj+Échap.

- Cliquez avec le bouton droit sur chaque périphérique répertorié sous Cartes graphiques, Cartes réseau, Cartes son, Contrôleurs USB et autres périphériques, puis choisissez Désinstaller.

- Répétez le processus pour chaque élément répertorié ci-dessus.

- Redémarrez votre ordinateur.

Mettre à jour le logiciel antivirus

Les programmes antivirus sont des outils essentiels pour protéger les ordinateurs contre les logiciels malveillants et les virus. Mais de nombreuses personnes utilisent encore des logiciels antivirus gratuits, qui souvent n'offrent pas le même niveau de protection que les produits payants. De nombreux programmes antivirus gratuits sont livrés avec des logiciels publicitaires, des logiciels espions et des applications potentiellement indésirables (PUA).

Cela peut entraîner des problèmes avec des composants Windows tels que COM Surrogate. Si vous rencontrez des problèmes liés à COM Surrogate, cela peut signifier que votre ordinateur a été infecté par un logiciel malveillant. Vous pouvez consulter notre guide sur la façon de corriger les erreurs COM Surrogate.

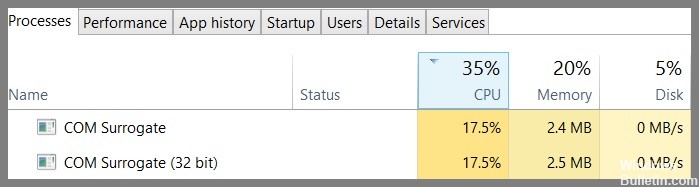

Fermer COM Surrogate à l'aide du Gestionnaire des tâches

Les utilisateurs reçoivent des messages d'erreur lorsqu'ils tentent de modifier les métadonnées de l'image. Cela peut être dû à un certain nombre de problèmes, notamment des autorisations de fichiers incorrectes, des paramètres de registre ou même des fichiers manquants. Dans certains cas, cela peut être dû à un processus DLLHost.exe corrompu. Si vous recevez ce message d'erreur lors de la modification d'images, essayez de fermer le processus COM Surrogate.

- Cliquez avec le bouton droit sur dllhost.exe pour trouver « COM Surrogate » et sélectionnez Terminer le processus.

- Vous pouvez également utiliser Ctrl+Shift+Esc pour ouvrir le gestionnaire de tâches.

- Trouvez le processus et terminez-le.

Effectuer un démarrage propre

Un état de démarrage en mode minimal vous aidera à identifier tout problème matériel. Si vous rencontrez un ralentissement des performances ou un blocage au démarrage, cela peut être dû à un logiciel malveillant ou à un autre programme installé sur votre ordinateur.

Pour effectuer un démarrage minimal, procédez comme suit :

- Redémarrez votre appareil.

- Maintenez la touche Maj enfoncée tout en redémarrant votre appareil.

- Sélectionnez les options de dépannage.

- Choisissez Paramètres de démarrage.

- Cliquez sur Options avancées.

- Sélectionnez Mode sans échec.

- Lorsque vous y êtes invité, confirmez que vous souhaitez démarrer en mode sans échec.

- Attendez que le système redémarre en mode sans échec.

- Effectuez une analyse complète de votre PC à partir de l'application Microsoft Security Essentials (MSE).

- Redémarrez normalement une fois l'analyse terminée.

Analyser avec un logiciel antivirus

Les publicités contextuelles ne sont pas toujours ce qu'elles semblent être. Ils sont souvent utilisés par les pirates pour vous inciter à télécharger des logiciels malveillants sur votre PC. Si vous voyez une annonce contextuelle qui semble suspecte, ne cliquez pas sur "OK". Au lieu de cela, analysez votre ordinateur avec un logiciel antivirus pour vous assurer qu'il n'y a rien de méchant qui se cache à l'intérieur.

Si vous utilisez Windows 10, Microsoft propose des outils intégrés pour analyser votre machine à la recherche de problèmes. Cet outil recherchera les exploits et les vulnérabilités connus dans votre système d'exploitation et vous indiquera le nombre de menaces qu'il a trouvées.

Conseil d'expert Cet outil de réparation analyse les référentiels et remplace les fichiers corrompus ou manquants si aucune de ces méthodes n'a fonctionné. Cela fonctionne bien dans la plupart des cas où le problème est dû à la corruption du système. Cet outil optimisera également votre système pour maximiser les performances. Il peut être téléchargé par En cliquant ici

Foire aux Questions

Qu'est-ce qu'un processus COM Surrogate ?

Le Component Object Model (COM), ou simplement COM, est un moyen standard pour les applications écrites dans différents langages de programmation d'interagir. Cette méthode est utilisée pour créer des composants logiciels qui fonctionnent ensemble. Par exemple, vous pouvez l'utiliser pour vous assurer qu'un programme de retouche photo ne plante pas lors de l'enregistrement d'images. Vous pouvez également l'utiliser pour vous connecter à des bases de données et récupérer des informations.

COM fonctionne bien car il crée une sorte de pont entre deux programmes distincts. Cependant, il présente certains inconvénients. L'un de ces problèmes survient lorsqu'un composant tombe en panne, provoquant l'arrêt du fonctionnement de l'ensemble du système. Dans le cas de Windows, cela se produit lorsqu'un seul objet COM échoue. Lorsque cela se produit, l'ensemble du système d'exploitation cesse de fonctionner correctement.

Dois-je désactiver COM Surrogate ?

COM Surrogate est une fonctionnalité de Windows 10 qui permet aux applications d'accéder à la mémoire partagée entre les processus. Les applications l'utilisent pour communiquer entre elles, mais vous ne voulez pas le désactiver car il est essentiel à l'exécution de certains programmes.

Comment se débarrasser du virus COM Surrogate ?

Le virus COM Surrogate ne fait rien de nocif en soi, mais il se propage dans tout votre système informatique. Une fois installé, il commence à rechercher d'autres virus comme les chevaux de Troie, les vers, les logiciels espions, etc. qui pourraient se cacher. Lorsqu'il trouve ces éléments, il les télécharge également.

Si vous êtes infecté par le COM Surrogate, vous pouvez suivre trois étapes simples pour nettoyer le gâchis.

- Exécutez une analyse de l'ordinateur.

- Utilisez un antivirus tiers.

- Redémarrez votre ordinateur.