Uppdaterad april 2024: Sluta få felmeddelanden och sakta ner ditt system med vårt optimeringsverktyg. Hämta den nu på denna länk

- Ladda ned och installera reparationsverktyget här.

- Låt den skanna din dator.

- Verktyget kommer då reparera din dator.

Lightweight Directory Access Protocol (LDAP) är ett standardapplikationsprotokoll som används av Windows Server Active Directory (AD) för att underhålla katalogtjänster. Klientenheter och applikationer autentiseras mot AD med LDAP-"bindande" operationer. Enkel LDAP-bindning innebär att användaruppgifter skickas i klartext över nätverket. Detta innebär att det inte finns någon kryptering av användarnamnet och lösenordet. Även om DA stöder enkel bindning är det inte ett rekommenderat tillvägagångssätt.

Applikationer som använder enkla LDAP-bindningar bör uppgraderas för att använda enkla autentisering och säkerhetslager (SASL) -bindningar som stöder tecken och tätningar (verifiering / integritet och kryptering) istället. Program som inte kan uppgraderas kan använda LDAP över TLS, ibland kallad LDAPS, men implementering och underhåll är mer komplicerat.

Den goda nyheten är att alla för närvarande stödda versioner av Windows förhandlar undertecknade LDAP-anslutningar som standard. Active Directory accepterar dock enkla LDAP-anslutningar såvida inte LDAP-signatur är inställd på "krävs". Om LDAP är inställt på "obligatoriskt" i en domän, misslyckas enkla LDAP-bindningar. Så om du vill se till att enkla LDAP-bindningar inte används måste du konfigurera AD för att kräva LDAP-signatur. Innan du tillåter en domän att använda LDAP-signering måste du, som med alla säkerhetsändringar, utföra ett grundligt test för att säkerställa att du inte har applikationer som är beroende av enkla LDAP-bindningar.

LDAP-signaturnivåer

Det finns tre nivåer som SASL kan använda för att signera data i Active Directory

- Ej obligatoriskt (nivå 0)

- Skriv om båda parter är kapabla (nivå 1)

- Underteckna alltid (nivå 2)

På en domänkontrollant definieras den nödvändiga signaturnivån i parametern HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Services \ NTDS \ under värdet LdapServerIntegrity (REG_DWORD) i registernyckeln. Värdet kan åsidosättas av grupppolicyn under Datorkonfiguration \ Windows-inställningar \ Lokala policys \ Säkerhetsalternativ under domänkontroller: Ldap-server-signeringskrav.

Microsoft rekommenderar att administratörer gör härdningsförändringarna som beskrivs i ADV190023 genom att öka värdet på LdapServerIntegrity från 1 till 2.

Klient

Klientens signaturnivå definieras i HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Services \ LDAP registernyckel under värdet LdapClientIntegrity. Värdet kan ändras med hjälp av grupppolicyn under Datorkonfiguration \ Windows-inställningar \ Lokala policyer \ Säkerhetsalternativ under Nätverkssäkerhet: LDAP-klientens signeringskrav.

LDAP-signeringsstöd har lagts till i Windows 7 (Service Pack 1) och Windows Server 2008 R2. Om både klienten och servern stöder den och har ett värde på 1 eller högre kommer de att förhandla och använda det.

Vissa äldre PowerShell- eller Visual Basic-skript kan försöka öppna en LDAP-anslutning med vanlig textuppgifter om skriptet inte begär LDAP-signaturen. Se Identifiera LDAP-länkar till vanlig text till dina DC: er.

Aktivera LDAP-signering med hjälp av grupppolicy

Uppdatering april 2024:

Du kan nu förhindra PC -problem genom att använda det här verktyget, till exempel att skydda dig mot filförlust och skadlig kod. Dessutom är det ett bra sätt att optimera din dator för maximal prestanda. Programmet åtgärdar vanligt förekommande fel som kan uppstå på Windows -system - utan behov av timmar med felsökning när du har den perfekta lösningen till hands:

- Steg 1: Ladda ner PC Repair & Optimizer Tool (Windows 10, 8, 7, XP, Vista - Microsoft Gold Certified).

- Steg 2: Klicka på "Starta Scan"För att hitta Windows-registerproblem som kan orsaka problem med datorn.

- Steg 3: Klicka på "Reparera allt"För att åtgärda alla problem.

Hur du anger LDAP-serverns signaturkrav

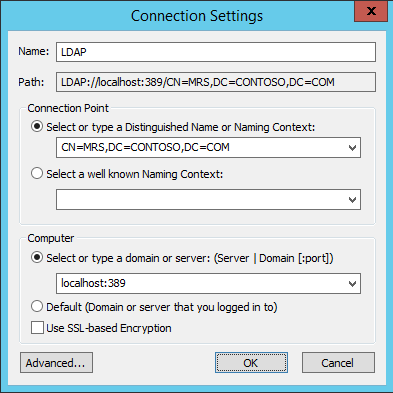

- Välj Start> Kör, skriv mmc.exe och välj OK.

- Välj Arkiv> Lägg till / ta bort ögonblicksbild, välj Group Policy Management Editor och välj Lägg till.

- Välj Välj grupppolicyobjekt> Bläddra.

- I dialogrutan Sök grupppolicyobjekt, väljer du standard domänkontrollerpolicy i området Domäner, ELLER och Relaterade grupppolicyobjekt och väljer OK.

- Välj Slutför.

- Välj OK.

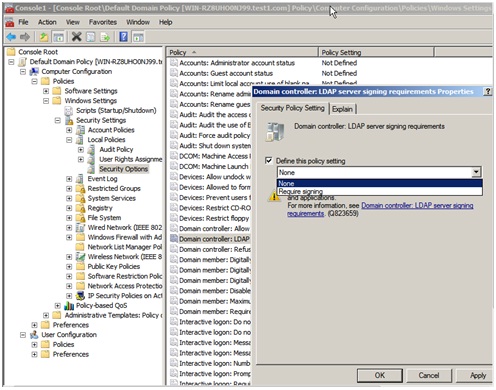

- Välj standard domänkontrollerpolicy> Datorkonfiguration> Politik> Windows-inställningar> Säkerhetsinställningar> Lokala policyer och välj Säkerhetsalternativ.

- Högerklicka på Domain Controller: LDAP Server Signering Krav och välj Egenskaper.

- På domänkontrollern: egenskaper för LDAP-serverns signeringskrav, aktivera denna policyinställning, välj signeringskrav i listan Definiera denna policyinställning och välj OK.

- Välj Ja i dialogrutan Bekräfta ändring av inställningar.

För att definiera kundens LDAP-signaturförfrågan med hjälp av Local Group Policy

Välj Start> Kör, skriv mmc.exe och välj OK.

Välj Arkiv> Lägg till / ta bort ögonblicksbild.

I dialogrutan Lägg till eller ta bort ögonblicksbilder väljer du gruppredigeringsobjektredigeraren och väljer sedan Lägg till.

Välj Slutför.

Välj OK.

Välj Lokal datorpolicy> Datorkonfiguration> Politik> Windows-inställningar> Säkerhetsinställningar> Lokala policyer och välj Säkerhetsalternativ.

Högerklicka på Nätverkssäkerhet: LDAP-klientens signeringskrav och välj Egenskaper.

Under Nätverkssäkerhet: Egenskaper för LDAP-klientens signeringskrav, välj signeringskrav i listan och välj OK.

Välj Ja i dialogrutan Bekräfta ändring av inställningar.

https://support.microsoft.com/en-us/help/935834/how-to-enable-ldap-signing-in-windows-server

Expert Tips: Detta reparationsverktyg skannar arkiven och ersätter korrupta eller saknade filer om ingen av dessa metoder har fungerat. Det fungerar bra i de flesta fall där problemet beror på systemkorruption. Detta verktyg kommer också att optimera ditt system för att maximera prestanda. Den kan laddas ner av Klicka här

CCNA, Web Developer, PC Felsökare

Jag är en datorentusiast och en praktiserande IT-professionell. Jag har många års erfarenhet bakom mig i dataprogrammering, felsökning av hårdvara och reparation. Jag är specialiserad på webbutveckling och databasdesign. Jag har också en CCNA-certifiering för nätverksdesign och felsökning.